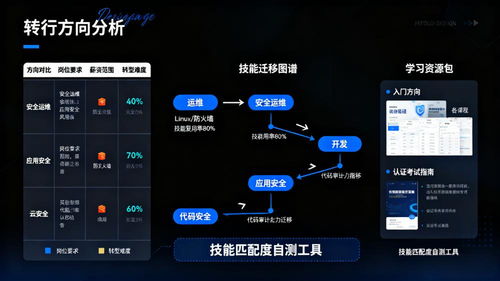

從運(yùn)維開發(fā)轉(zhuǎn)行網(wǎng)絡(luò)安全 最適合的3個(gè)方向及技能匹配分析

對(duì)于擁有運(yùn)維開發(fā)背景的技術(shù)人員來說,轉(zhuǎn)行網(wǎng)絡(luò)安全領(lǐng)域具有天然的優(yōu)勢。運(yùn)維開發(fā)(DevOps)經(jīng)驗(yàn)通常涵蓋了系統(tǒng)管理、自動(dòng)化腳本編寫、持續(xù)集成/部署以及對(duì)網(wǎng)絡(luò)架構(gòu)的深入理解,這些都是網(wǎng)絡(luò)安全崗位所珍視的核心能力。以下是從運(yùn)維開發(fā)轉(zhuǎn)行網(wǎng)絡(luò)安全最適合的三個(gè)方向,以及對(duì)現(xiàn)有技能如何匹配和需要補(bǔ)充的技能進(jìn)行的詳細(xì)分析。

1. 安全運(yùn)維與響應(yīng)(SecOps/安全運(yùn)維工程師)

方向概述:

這是與運(yùn)維開發(fā)背景契合度最高的方向。安全運(yùn)維(SecOps)側(cè)重于將安全實(shí)踐融入日常的運(yùn)維流程中,核心目標(biāo)是保障生產(chǎn)環(huán)境的安全、穩(wěn)定運(yùn)行,并能夠快速檢測、響應(yīng)和處置安全事件。

技能匹配分析:

優(yōu)勢技能遷移:

系統(tǒng)與網(wǎng)絡(luò)知識(shí):對(duì)Linux/Windows服務(wù)器、網(wǎng)絡(luò)協(xié)議(TCP/IP, DNS, HTTP等)、防火墻、負(fù)載均衡的運(yùn)維經(jīng)驗(yàn),是理解攻擊面和安全配置的基礎(chǔ)。

- 自動(dòng)化與腳本能力:熟練使用Shell、Python、PowerShell等編寫自動(dòng)化腳本(這是運(yùn)維開發(fā)的核心),可以直接應(yīng)用于安全日志分析、告警自動(dòng)處理、安全基線核查等任務(wù)。

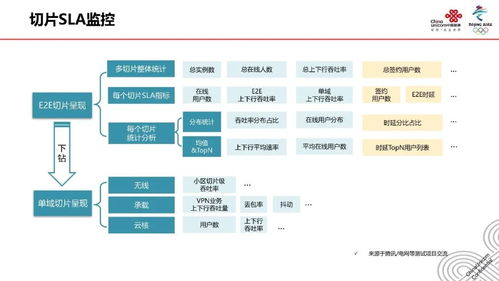

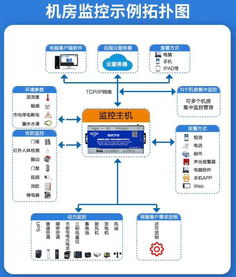

- 監(jiān)控與日志分析:熟悉Zabbix、Prometheus、ELK等監(jiān)控日志棧,可以平滑過渡到安全信息和事件管理(SIEM)平臺(tái)(如Splunk、QRadar)的使用,進(jìn)行安全事件的分析與溯源。

- 對(duì)CI/CD流程的理解:了解開發(fā)到上線的完整流程,有助于在DevSecOps中實(shí)施安全左移,在CI/CD流水線中集成SAST/DAST等安全掃描工具。

- 需要補(bǔ)充的關(guān)鍵技能:

- 安全專項(xiàng)知識(shí):深入學(xué)習(xí)常見攻擊手段(如OWASP Top 10)、漏洞原理、入侵檢測規(guī)則(如Suricata, Snort)、惡意軟件分析基礎(chǔ)。

- 安全工具鏈:掌握特定安全工具,如漏洞掃描器(Nessus, OpenVAS)、終端檢測與響應(yīng)(EDR)平臺(tái)、蜜罐技術(shù)等。

- 事件響應(yīng)流程:學(xué)習(xí)標(biāo)準(zhǔn)化的安全事件響應(yīng)框架(如NIST SP 800-61),掌握取證分析和遏制消除的方法。

2. 安全開發(fā)與自動(dòng)化(DevSecOps工程師/安全工具開發(fā))

方向概述:

此方向直接利用開發(fā)能力,為安全團(tuán)隊(duì)構(gòu)建自動(dòng)化工具、平臺(tái),或?qū)踩芰Γㄈ绱a掃描、密鑰管理、合規(guī)檢查)以“代碼”形式無縫集成到開發(fā)和運(yùn)維流程中。這是“運(yùn)維開發(fā)”中“開發(fā)”能力的深度延伸。

技能匹配分析:

優(yōu)勢技能遷移:

強(qiáng)大的編程能力:這是核心資本。扎實(shí)的Python/Go/Java等語言功底,可以快速上手開發(fā)安全自動(dòng)化腳本、API集成、內(nèi)部安全管理平臺(tái)。

- 對(duì)DevOps工具鏈的熟悉:精通Git、Jenkins、Ansible、Docker、Kubernetes等,能夠設(shè)計(jì)并實(shí)現(xiàn)將安全工具(如Trivy、Checkmarx)嵌入流水線的方案。

- 系統(tǒng)架構(gòu)理解:對(duì)微服務(wù)、云原生架構(gòu)的運(yùn)維開發(fā)經(jīng)驗(yàn),有助于開發(fā)出更貼合實(shí)際架構(gòu)的安全解決方案。

- 需要補(bǔ)充的關(guān)鍵技能:

- 安全知識(shí)框架:需要系統(tǒng)學(xué)習(xí)應(yīng)用安全、云安全的知識(shí),理解需要被自動(dòng)化解決的安全痛點(diǎn)在哪里(例如,如何自動(dòng)識(shí)別S3桶的錯(cuò)誤配置、如何自動(dòng)化管理云上安全組)。

- 安全開發(fā)庫與API:熟悉常見的安全開發(fā)庫(如用于密碼學(xué)的

cryptography、用于網(wǎng)絡(luò)抓包的Scapy)以及主流云服務(wù)商(AWS, Azure, GCP)和安全產(chǎn)品(如SIEM、WAF)的API。

- 安全編碼實(shí)踐:自身需具備安全編碼意識(shí),避免開發(fā)出有安全缺陷的工具。

3. 云安全工程師/架構(gòu)師

方向概述:

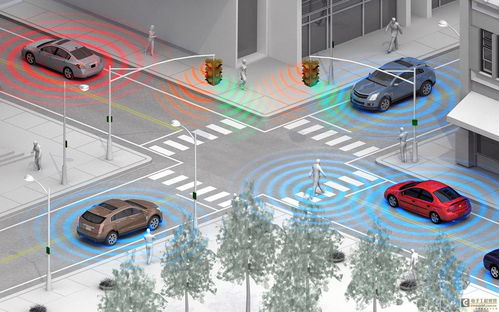

隨著企業(yè)業(yè)務(wù)全面上云,云安全成為重中之重。此方向?qū)W⒂诠性疲ˋWS、Azure、阿里云等)環(huán)境的安全架構(gòu)設(shè)計(jì)、配置管理、合規(guī)審計(jì)和威脅防護(hù)。運(yùn)維開發(fā)人員對(duì)云平臺(tái)(IaaS/PaaS)的日常使用和管理經(jīng)驗(yàn)是極佳的起點(diǎn)。

技能匹配分析:

優(yōu)勢技能遷移:

云平臺(tái)運(yùn)維經(jīng)驗(yàn):對(duì)EC2、VPC、S3、IAM、容器服務(wù)等核心云服務(wù)的實(shí)際操作經(jīng)驗(yàn),是理解云安全責(zé)任共擔(dān)模型和具體風(fēng)險(xiǎn)點(diǎn)的前提。

- 基礎(chǔ)設(shè)施即代碼(IaC):熟練使用Terraform、CloudFormation或Ansible管理云資源,這本身就是實(shí)施“安全即代碼”和合規(guī)性即代碼的基礎(chǔ),能確保安全配置的一致性和可審計(jì)性。

- 自動(dòng)化與編排:云安全大量依賴自動(dòng)化響應(yīng)和策略編排,運(yùn)維開發(fā)的自動(dòng)化技能可直接應(yīng)用。

- 需要補(bǔ)充的關(guān)鍵技能:

- 云安全專業(yè)知識(shí):深入學(xué)習(xí)云安全最佳實(shí)踐(如CIS Benchmarks)、云原生安全模型(如零信任、微隔離)、云安全態(tài)勢管理(CSPM)和云工作負(fù)載保護(hù)平臺(tái)(CWPP)的原理。

- 云安全工具與服務(wù):掌握各大云平臺(tái)的原生安全工具(如AWS GuardDuty、Security Hub、Azure Security Center)以及第三方云安全解決方案。

- 合規(guī)與審計(jì):了解GDPR、等保2.0等合規(guī)要求如何在云環(huán)境中落地,掌握云環(huán)境的審計(jì)與取證方法。

與轉(zhuǎn)行建議

從運(yùn)維開發(fā)轉(zhuǎn)向網(wǎng)絡(luò)安全,并非從零開始,而是一次技能的聚焦與升級(jí)。

- 評(píng)估與定位:首先審視自己,是更偏向于“運(yùn)維”(喜歡保障穩(wěn)定、應(yīng)急響應(yīng))還是“開發(fā)”(喜歡構(gòu)建工具、自動(dòng)化一切)。前者可優(yōu)先考慮安全運(yùn)維,后者可瞄準(zhǔn)安全開發(fā)。云安全則是兩者結(jié)合的廣闊領(lǐng)域。

- 技能補(bǔ)充路徑:建議采取“以戰(zhàn)養(yǎng)戰(zhàn)”的方式。例如,在當(dāng)前工作中,主動(dòng)承擔(dān)一些安全相關(guān)的自動(dòng)化任務(wù)(如自動(dòng)巡檢安全配置、分析可疑日志),同時(shí)系統(tǒng)性學(xué)習(xí)網(wǎng)絡(luò)安全基礎(chǔ)(可通過CompTIA Security+, CISSP認(rèn)證知識(shí)體系)和所選方向的專項(xiàng)知識(shí)。

- 實(shí)踐與證明:將所學(xué)應(yīng)用于實(shí)踐至關(guān)重要。可以在個(gè)人實(shí)驗(yàn)環(huán)境或通過模擬靶場(如TryHackMe, HackTheBox)練習(xí);在GitHub上創(chuàng)建與安全自動(dòng)化、工具開發(fā)相關(guān)的項(xiàng)目;嘗試考取針對(duì)性認(rèn)證(如SecOps方向的GCFA,云安全方向的CCSP、AWS Security Specialty)。

運(yùn)維開發(fā)者的核心價(jià)值在于將復(fù)雜、重復(fù)的安全工作流程化、自動(dòng)化、智能化。在網(wǎng)絡(luò)安全人才短缺的當(dāng)下,兼具運(yùn)維廣度、開發(fā)深度和安全思維的復(fù)合型人才,將成為市場上極具競爭力的稀缺資源。

如若轉(zhuǎn)載,請(qǐng)注明出處:http://www.gudow.cn/product/57.html

更新時(shí)間:2026-04-08 10:46:01